Seguridad

Tu seguridad no falla por falta de reglas, sino por falta de control.

Implemente políticas que realmente funcionan: bloquee el acceso, controle los dispositivos y reaccione ante las amenazas en tiempo real.

Proteja su entorno dentro y fuera de la red, con visibilidad completa de comportamientos de riesgo e intentos de intrusión.

INGITE transforma la seguridad en ejecución: mayor control, menor exposición y cero brechas operativas.

¿Por qué elegir nuestra

solución de seguridad?

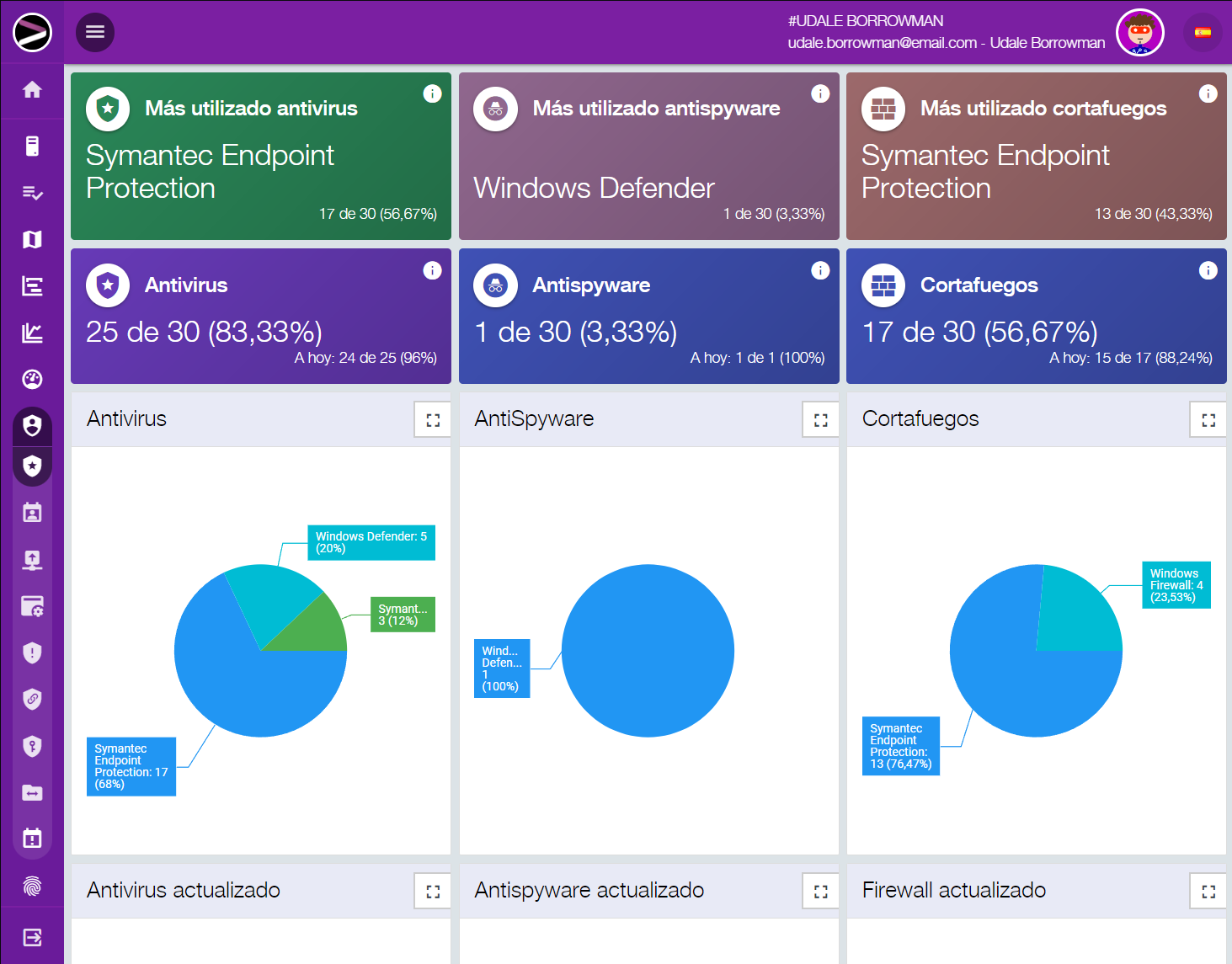

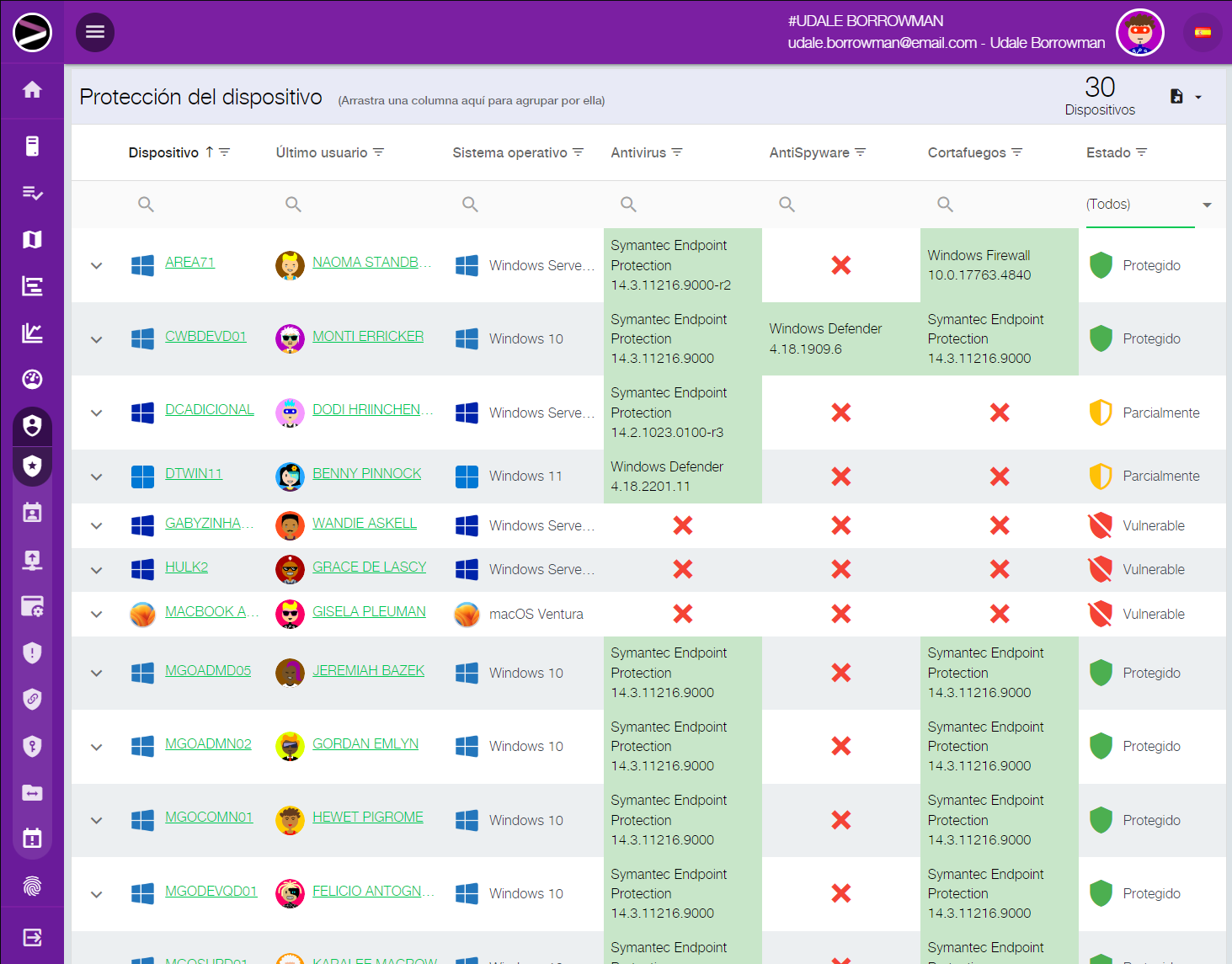

Garantice el cumplimiento de políticas y proteja el entorno tecnológico de su empresa

Políticas de seguridad aplicadas en la práctica

Asegure la aplicación real de las normas de seguridad de su empresa.

Control inteligente de accesos y bloqueo de recursos

Restrinja el acceso a software, hardware, sitios web, carpetas y archivos con precisión.

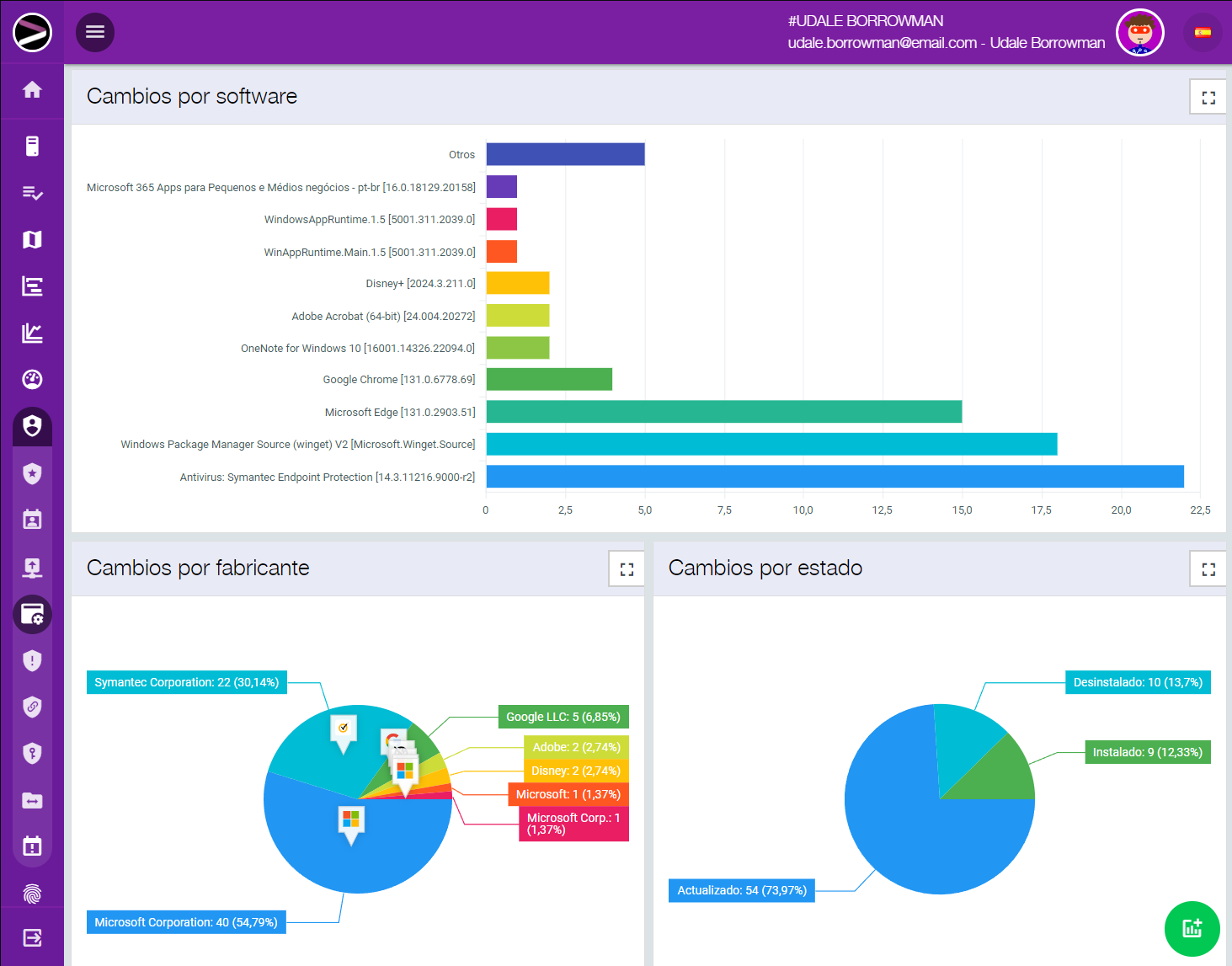

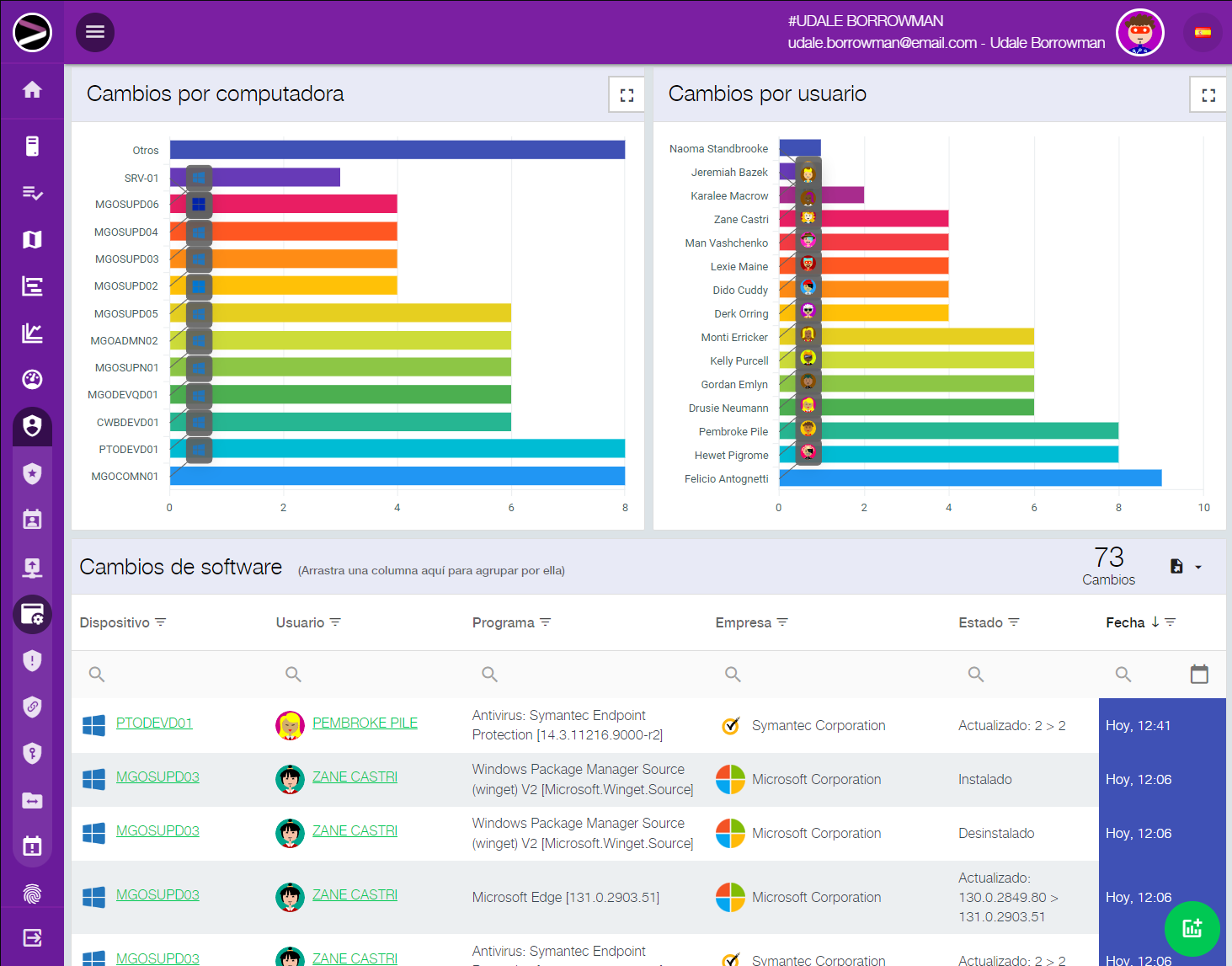

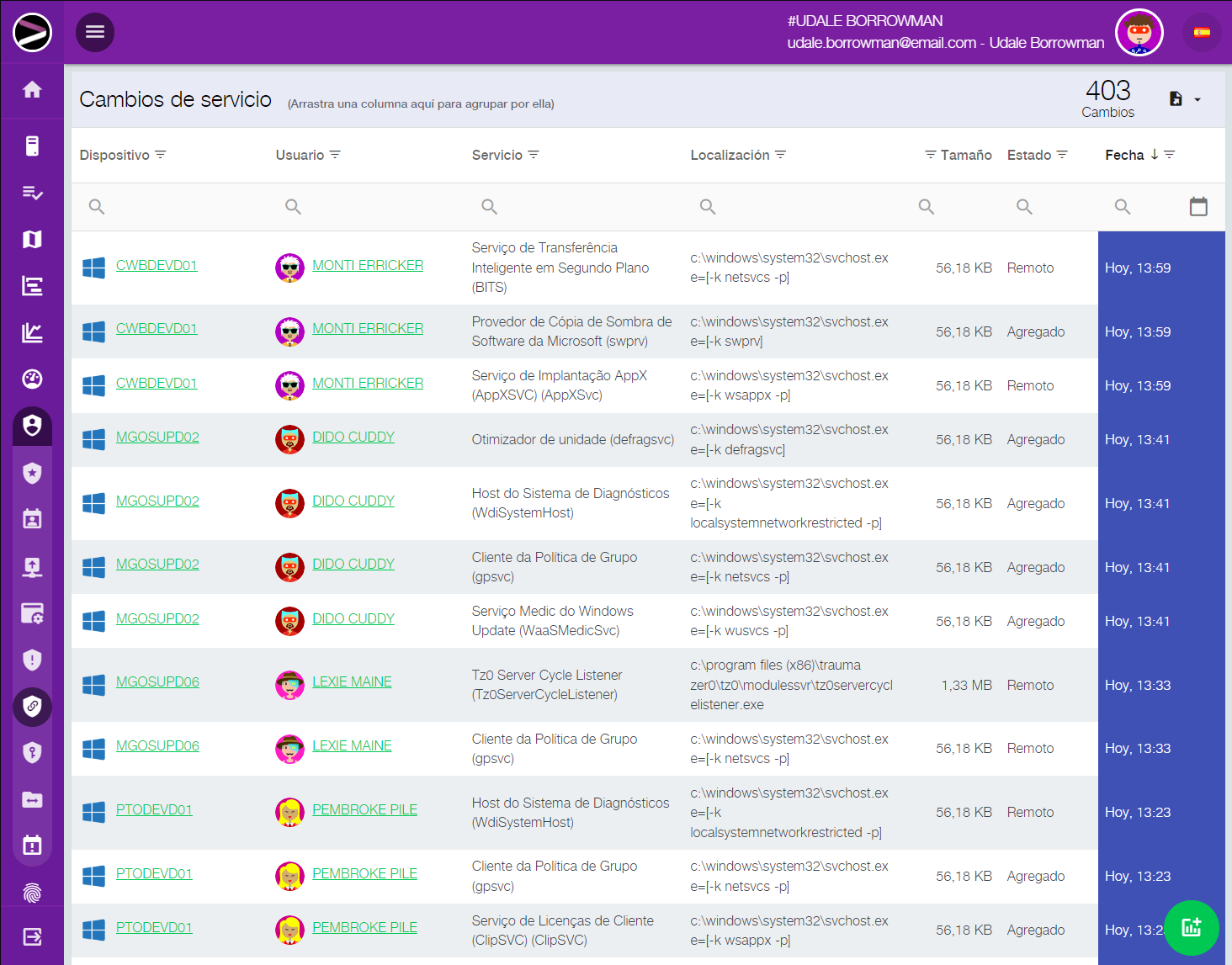

Alertas en tiempo real y visibilidad

Reciba alertas inmediatas sobre acciones sospechosas y cambios en el entorno.

Protección más allá de la red corporativa

Mantenga activas las políticas de seguridad incluso en dispositivos fuera de la red de la empresa.

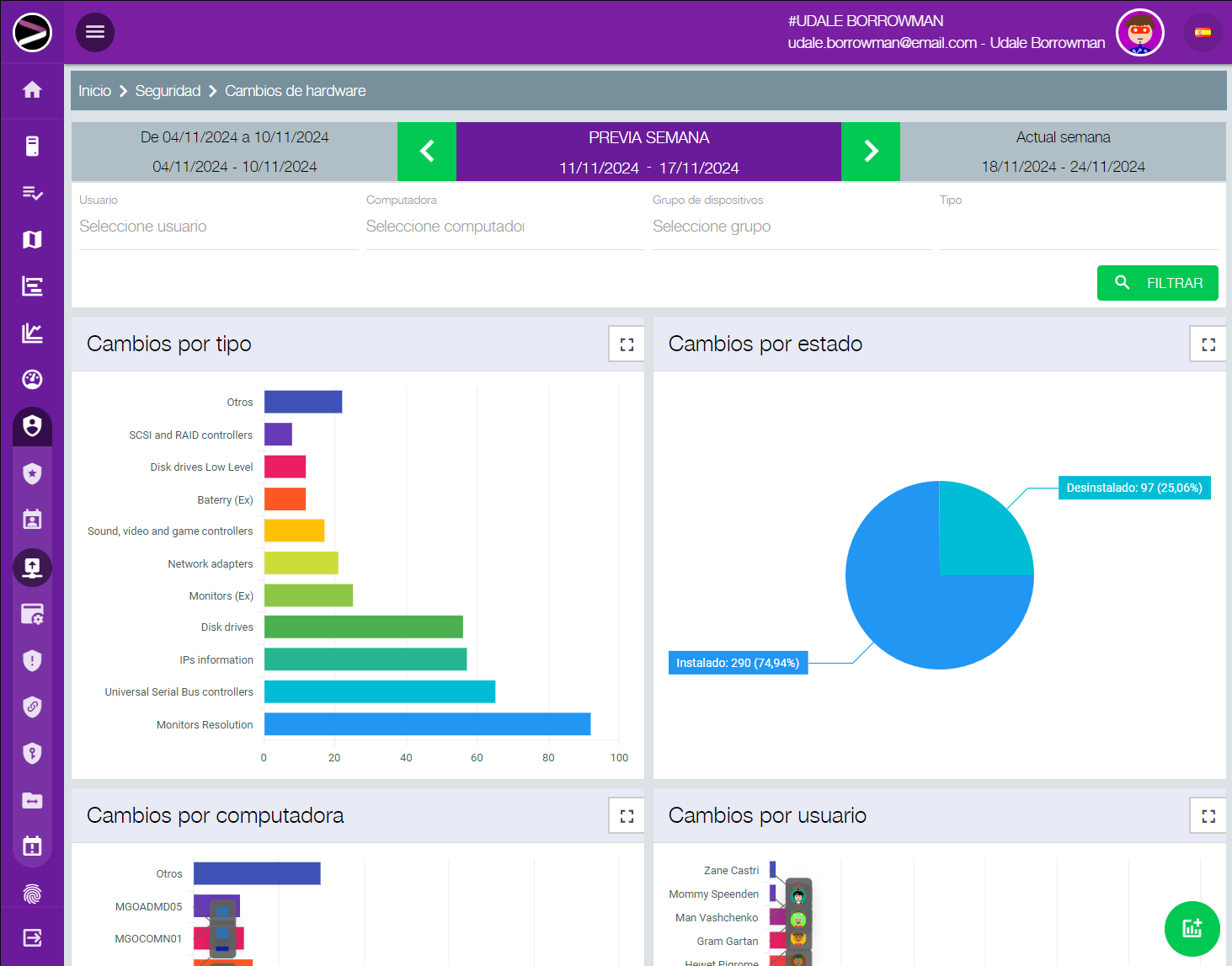

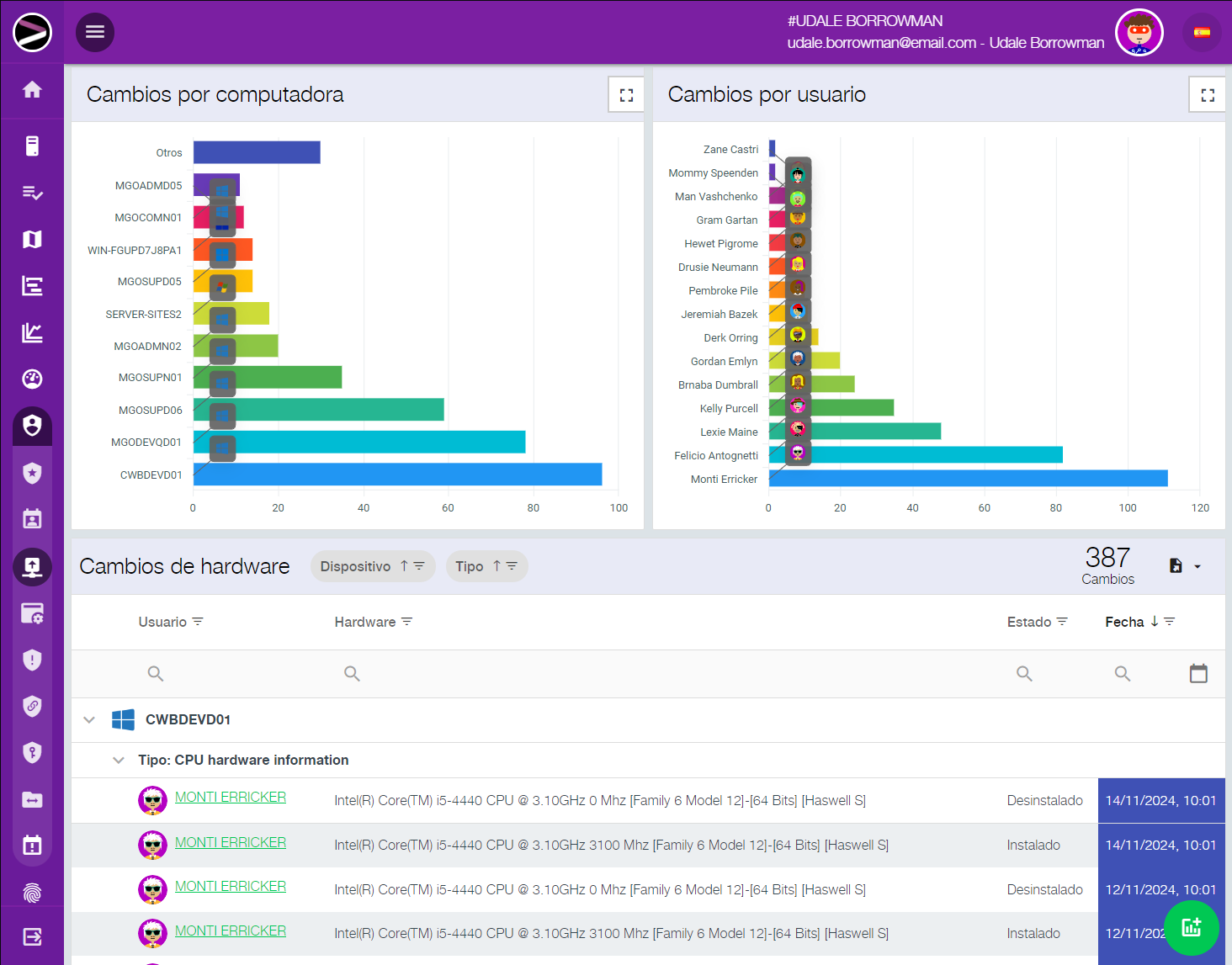

Control de cambios de hardware

Detecte y prevenga cambios no autorizados de hardware y periféricos.

Prevención de fraude, pérdidas y uso indebido

Reduzca riesgos de robo, manipulación y uso no autorizado de equipos.

Control de firewall a nivel de aplicación

Defina qué aplicaciones pueden acceder a archivos y datos críticos.

Evidencia para auditorías e investigaciones

Genere informes que evidencien infracciones y comportamientos de riesgo.

Integración con políticas nativas de Windows

Extienda el control utilizando las funciones de seguridad integradas de Windows.

Control de horarios con menor riesgo laboral

Controle los horarios de uso y genere evidencias para reducir riesgos laborales.

Product gallery